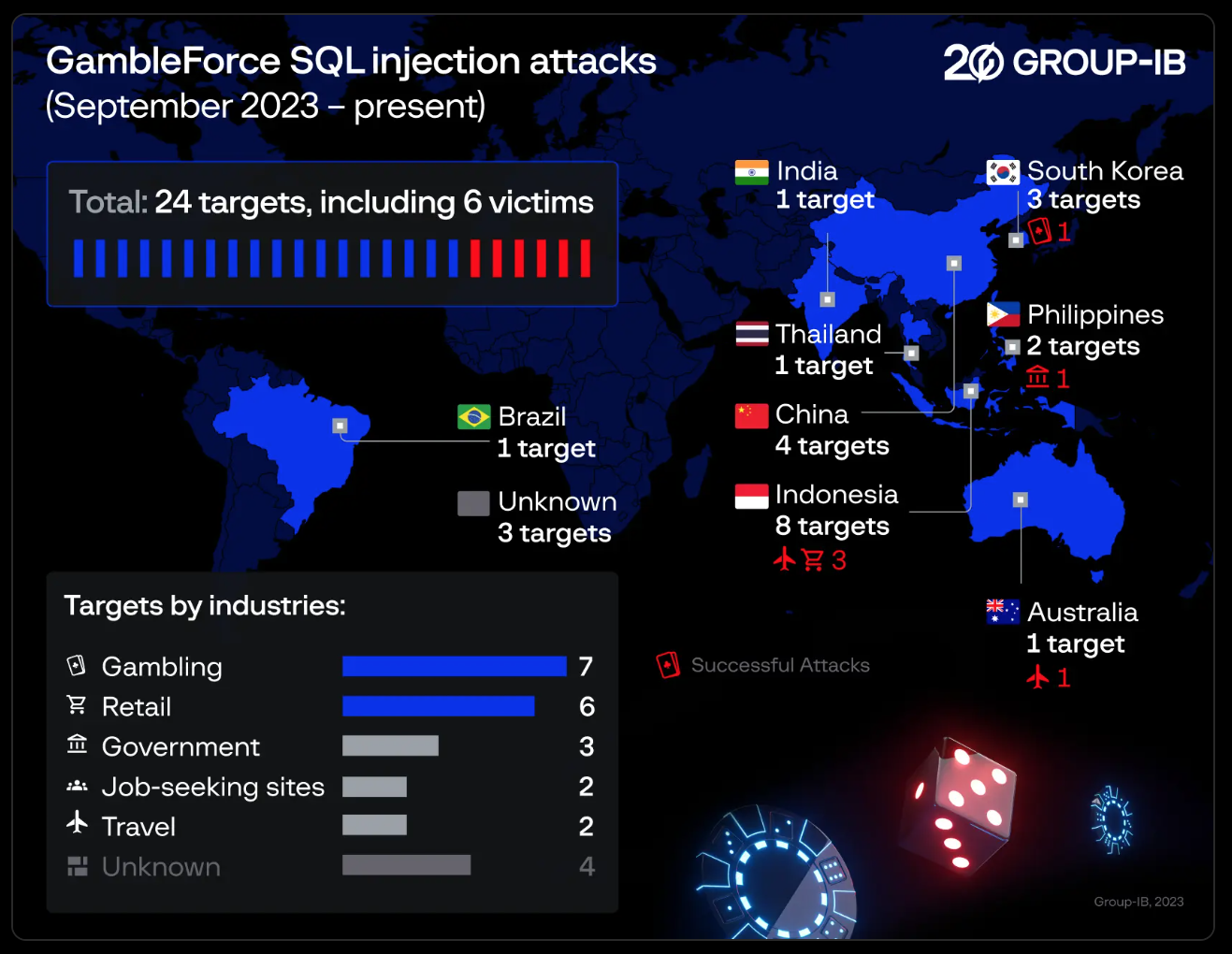

Grupa hakerów o nazwie GambleForce została zidentyfikowana jako odpowiedzialna za serię ataków SQL Injection na firmy głównie z regionu Azji i Pacyfiku (APAC) od września 2023 roku. GambleForce wykorzystuje podstawowe, ale skuteczne techniki, w tym iniekcje SQL i wykorzystywanie podatnych systemów zarządzania treścią stron internetowych (CMS), aby kraść wrażliwe informacje, takie jak dane uwierzytelniające użytkowników. Grupa ta zaatakowała 24 organizacje w sektorach hazardu, rządowym, handlu detalicznym i podróży w Australii, Brazylii, Chinach, Indiach, Indonezji, na Filipinach, w Korei Południowej i Tajlandii, odnosząc sukces w sześciu z tych ataków.

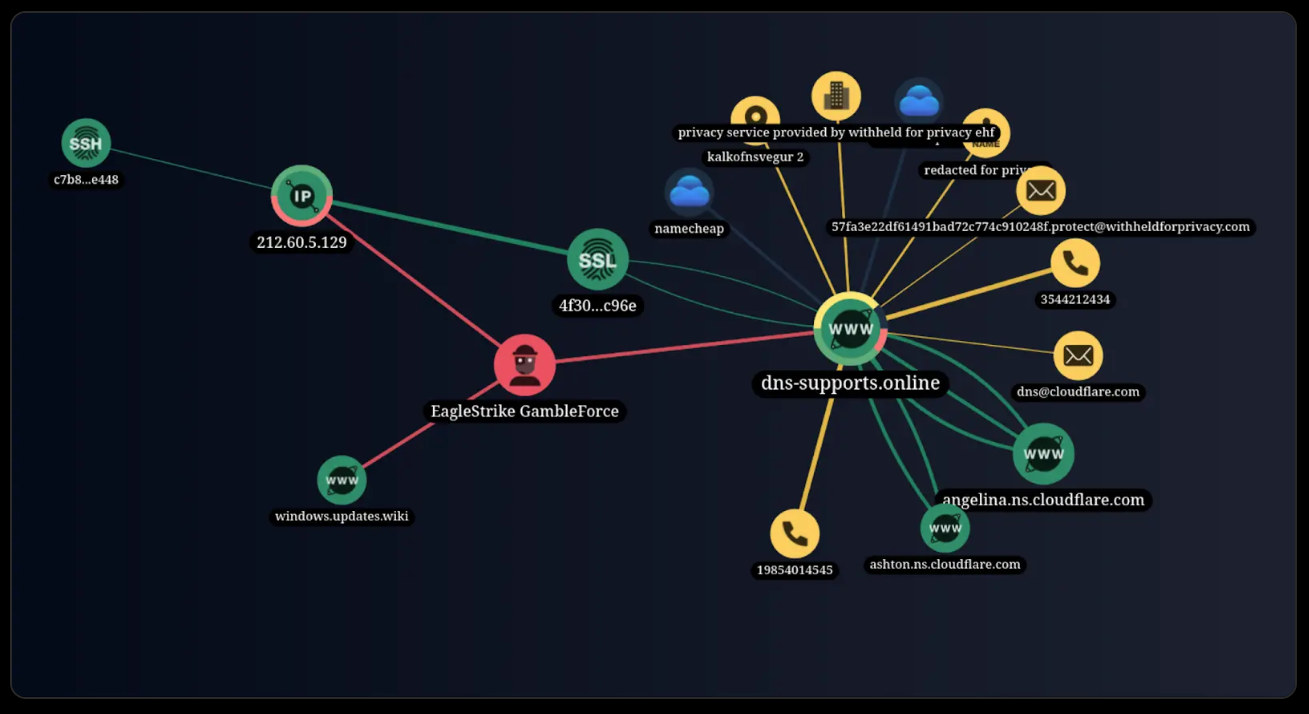

GambleForce polega wyłącznie na narzędziach open-source, takich jak dirsearch, sqlmap, tinyproxy i redis-rogue-getshell na różnych etapach ataków, mając na celu wykradzenie wrażliwych informacji z kompromitowanych sieci. Grupa używa również legalnego frameworka do działań po eksploatacji znanego jako Cobalt Strike, ciekawe jest, że wersja tego narzędzia odkryta na infrastrukturze ataku używała poleceń w języku chińskim, choć pochodzenie grupy pozostaje niejasne.

Więcej informacji na stronie: https://group-ib.com/blog/gambleforce-gang/