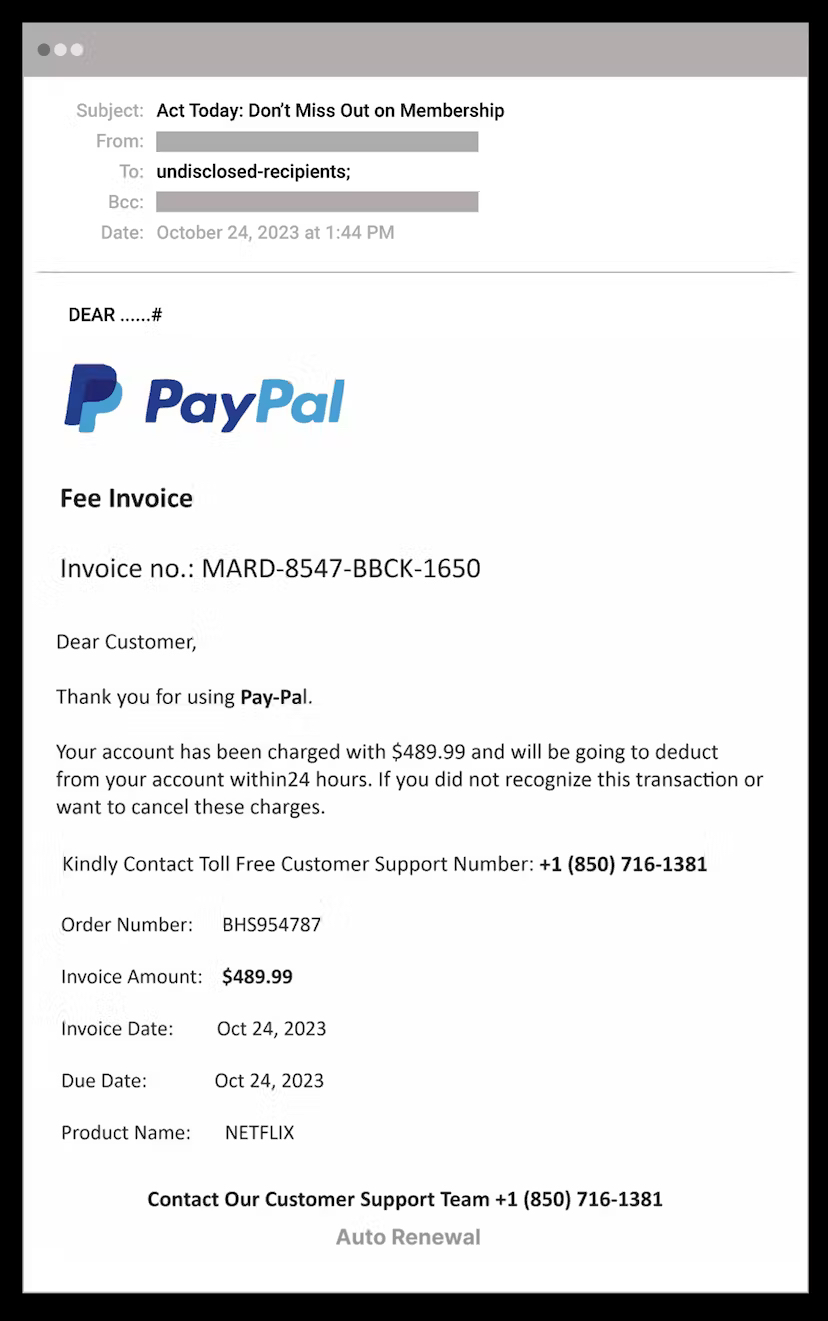

Ostatnimi czasy oszuści cybernetyczni wzięli na celownik Google Forms, wykorzystując je do przeprowadzania ataków typu BazarCall. Metoda ta, znana również jako BazaCall lub Callback phishing, została zidentyfikowana przez badaczy z Abnormal Security. Tradycyjnie atak BazarCall rozpoczyna się od maila phishingowego, który wygląda jak powiadomienie o płatności lub potwierdzenie subskrypcji od znanej marki. E-mail zachęca odbiorców do zadzwonienia pod podany numer telefonu w celu zakwestionowania opłat lub anulowania usługi, tworząc poczucie pilności. Jednak prawdziwym celem jest zmuszenie ofiar do zainstalowania złośliwego oprogramowania podczas rozmowy telefonicznej, co naraża organizacje na przyszłe zagrożenia cybernetyczne.

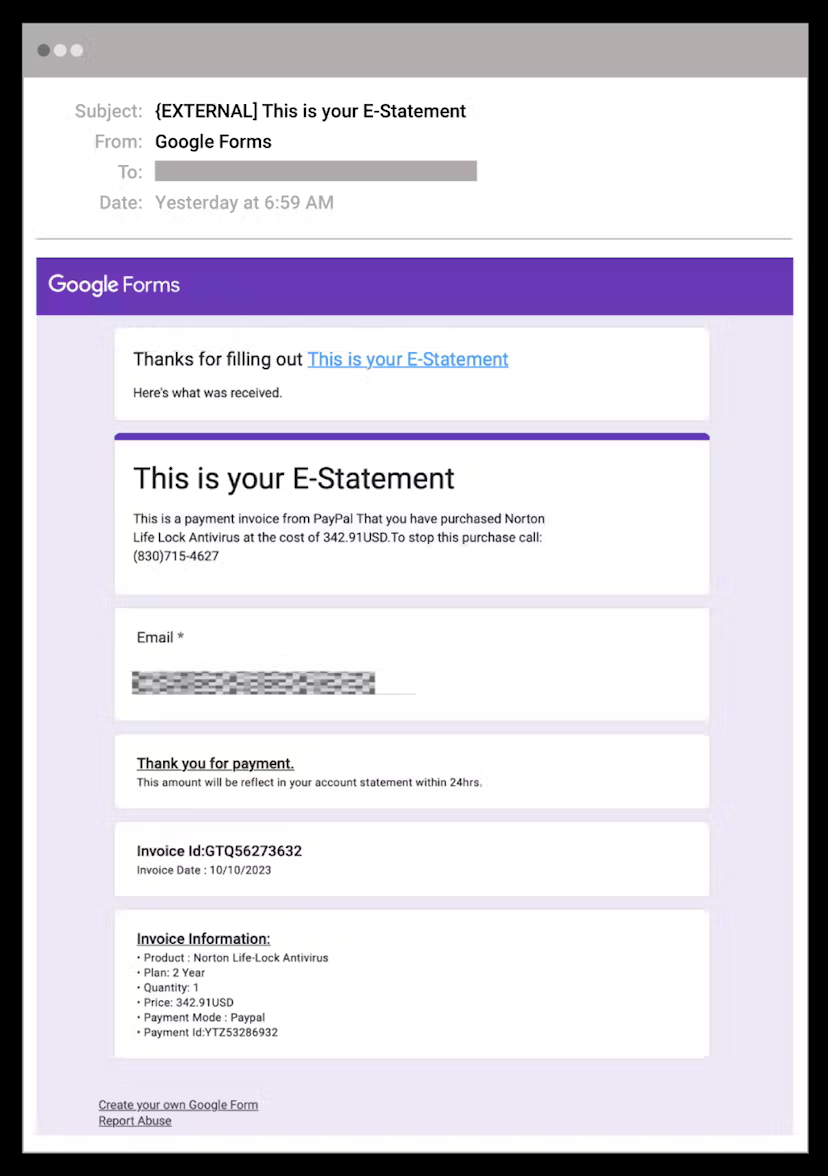

Co wyróżnia tę wersję BazarCall, to użycie Google Forms w celu podniesienia wiarygodności złośliwych e-maili. Atakujący tworzy formularz Google, dodając szczegóły dotyczące fałszywej transakcji, w tym numer faktury i informacje o płatności. Następnie aktywują opcję potwierdzenia odpowiedzi, wysyłając kopię wypełnionego formularza na adres e-mail celu ataku. Mike Britton, główny oficer ds. bezpieczeństwa informacji w Abnormal Security, zauważa, że atakujący manipuluje procesem, wysyłając zaproszenie do formularza do siebie, wypełniając go adresem e-mail ofiary, co sprawia wrażenie potwierdzenia płatności za produkt lub usługę. Użycie Google Forms, wysłanych z legalnego adresu Google, zwiększa wiarygodność ataku, utrudniając jego wykrycie.

Unikalność tego ataku BazarCall polega na trudności w jego identyfikacji przez tradycyjne narzędzia bezpieczeństwa e-mail. W przeciwieństwie do typowych zagrożeń z złośliwymi linkami lub załącznikami, ten atak opiera się na Google Forms, zaufanej usłudze do ankiet i quizów. Dynamika URL-i Google Forms dodatkowo komplikuje wykrycie, ponieważ często się zmieniają, unikając statycznej analizy i wykrywania opartego na sygnaturach, używanego przez wiele narzędzi bezpieczeństwa. Jednak nowoczesne rozwiązania bezpieczeństwa e-mail z wykorzystaniem sztucznej inteligencji, wyposażone w behawioralne AI i analizę treści, mogą skutecznie identyfikować i udaremniać takie ataki, rozpoznając podszywanie się pod marki i próby phishingu.

W obliczu ewoluującego krajobrazu zagrożeń cybernetycznych, śledzenie tak zaawansowanych metod ataku, jak ta wariant BazarCall, jest kluczowe. Przyjęcie zaawansowanych rozwiązań bezpieczeństwa e-mail, wykorzystujących sztuczną inteligencję, jest niezbędne do skutecznej ochrony organizacji i osób indywidualnych przed stale zmieniającymi się taktykami cyberprzestępców